Všichni jistě víme, jak funguje a „vypadá“ legacy antivir, který známe dlouhé roky. Co ale znamená EDR, XDR a MDR? A potřebujeme to nutně? Rané bezpečnostní snahy se skládaly z firewallů a antivirového softwaru určeného k ochraně jednoho zařízení nebo uzavřené sítě. Tyto postupy byly obecně dostačující pro osobní počítače, a dokonce i pro větší organizace. Technologie se však vyvinula rychlostí blesku a dramaticky změnila způsob, jakým lidé a organizace komunikují. Spolu s těmito změnami byly odhaleny zranitelnosti, díky nimž jsou organizace, informace spotřebitelů a citlivá data snadno přístupné hackerům a aktérům hrozeb.

Raná bezpečnostní řešení závisela na znalosti existujících hrozeb a jejich signatur, aby se zabránilo těmto útokům dostat se do neovlivněných sítí. Zatímco tato technika fungovala, aby zabránila některým útokům, kybernetická kriminalita se začala vyvíjet. Aktéři hrozeb neustále objevují nové způsoby, jak využít zranitelnosti a pohybovat se v rámci sítí, aniž by byli odhaleni. Jak peněžní, tak intelektuální hodnota útoků je neustále realizována v širším měřítku a útočné vektory rychle rostou.

EDR, MDR a XDR znějí podobně a rozhodně to jsou „buzzwords“ dnešní doby, ale rozdíly mezi těmito zkratkami jsou značné. Jak tedy zjistit, zda je EDR, MDR nebo XDR pro vás nejlepší?

Po rychlém představení každého konceptu je porovnáme, poukážeme na okolnosti, které by pro každý z nich mohly být nejvhodnější.

Co je EDR?

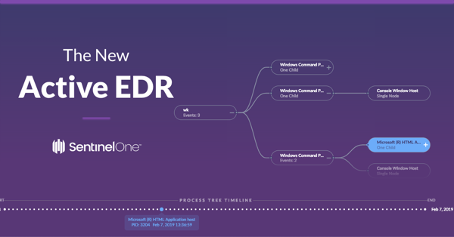

„Endpoint Detection and Response“ zlepšují zabezpečení počítačů organizace a dalších koncových systémů připojených k síti (servery, IoT atd.) proti kybernetickým hrozbám. EDR lze považovat za evoluci tradiční ochrany koncových bodů (EPP), klasifikační formu detekce hrozeb. Řešení EDR, která se spoléhají na detekci založenou na klasifikaci, mohou skutečně identifikovat známé hrozby pouze dotazem na existující databázi, aby porovnala detekovanou aktivitu se známými hrozbami a provedla automatickou akci, když se shodují. Můžeme ji definovat jako technologii nové generace, která překonává již starou známou antivirovou ochranu, nástroje EDR běžně zahrnují následující funkce:

Sledování koncových bodů: Nacházíme se v éře vzdálené práce a přístupu, kdy se útočníci zaměřují na zranitelné koncové stanice – zejména mimo síť. Řešení EDR chrání koncové stanice sběrem a agregací dat o chráněném systému, jejich analýzou za účelem zjištění potenciálních hrozeb a zasíláním alertů bezpečnostním týmům.

Aktivní ochrana koncových stanic: Když nějaký nástroj EDR detekuje hrozbu, může automaticky reagovat a odstranit malware, přerušit útok, anebo dokonce izolovat systém od koncového stanice, aby se zabránilo šíření útoku. Standardně se v tomto případě omezí síťová aktivita pouze na komunikaci EDR konzole s koncovou stanicí.

Detekce anomálií a umělá inteligence: Systémy EDR integrují strojové učení pro detekci hrozeb včetně detekce anomálií a umělé inteligence (AI). Tyto systémy mohou analyzovat velké množství dat a extrahovat vzory a trendy, které poukazují na potenciální průniky a další problémy v systému. Některé technologie EDR dokonce detekují místní hrozby na úrovni konkrétního zákazníka a kombinují je s cloudovou globální detekcí anomálií u všech jejich zákazníků, aby bylo možné útoky rozpoznat a zastavit ještě rychleji.

Správa logů koncových bodů: Koncové body mohou generovat řadu logů; EDR provádí automatickou správu logů a zpřístupňuje tato data svým vlastním systémům pro analýzu dat.

Digitální forenzní vyšetřování: Digitální forenzní vyšetřování může být zásadní pro reakci na incident a určení příčiny a rozsahu infekce v systému. Systémy EDR podporují tato vyšetřování prováděním sběru logů a analýzy dat a poskytují vyšetřovatelům přístup k výsledkům a souvisejícím procesům.

Výhody EDR

EDR má řadu výhod, které z něj dělají atraktivní bezpečnostní nástroj. Nabízí přehled o stavu vašich koncových stanic, a protože 70 % všech narušení začíná u koncových bodů, je tento přístup pro profesionály v oblasti bezpečnosti velmi cenný.

Např. spam / phishing filter zachytí mnoho útoků, ale většina útoků malwaru stále začíná na koncové stanici. Je prostě nejzranitelnější. Navzdory tomu, i školení zaměstnanci stále omylem klikají na e-mailové přílohy s malwarem, spouští scripty na webových stránkách, aniž by o tom nutně věděli.

EDR poskytuje vylepšenou a automatizovanou ochranu proti mnoha různým typům útoků včetně zranitelností zero-day, malwaru bez souborů a aktivních útoků. Technologie EDR navíc zachytí veškerý malware, který má být zachycen antivirem.

Kromě toho EDR poskytuje počáteční analýzu souborů logů a může se integrovat s dalšími nástroji nebo odesílat alerty, které pomáhají odborníkům při ochraně celé organizace.

EDR přezkoumává širokou sadu informací a jako taková dokáže detekovat hrozby, které se vyhýbají starším platformám EPP, jako jsou file-less útoky a reagují na incidenty (Incident Response). A stejně jako jiné nástroje se EDR může integrovat s větším řešením, jako je platforma pro správu bezpečnostních informací a událostí (SIEM).

Samotné úzké zaměření na koncovou telemetrii však omezuje množství dat dostupných pro analýzu. Bez kontextu s tím, co se děje v síti nebo například v cloudu, je stále těžší určit, co je skutečná hrozba a co je prostě „false positive“

A co víc, při použití součástí jako je SIEM mohou řešení EDR také přispět k významnému objemu alertů. Aktivita na koncových stanicích by generovala jednu sadu alertů, zatímco aktivita v cloudu (potenciálně ze stejné hrozby) vytváří jiné. Problém korelace znamená, že řešení alertů může týmy vyčerpat, případně může dojít k ignoraci vytvořených incidentů.

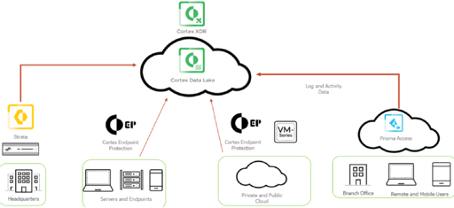

Rozšířená detekce a odezva (XDR)

eXtended Detection and Response pochází ze skutečnosti, že pohled přes jedinou optiku na infrastrukturu organizace jednoduše neposkytuje potřebné pokrytí potřebné k minimalizaci různých vektorů hrozeb. Dnešní realita hrozeb kombinuje často koncové body, síť, cloud a samotné zaměstnance. EDR a některé tradiční nabídky MDR jsou často považovány za omezená řešení, která řeší jediný aspekt v rámci sítě organizace.

XDR je naopak přímou odpovědí na tato omezení a spojuje schopnosti detekce napříč koncovými stanicemi, sítí a cloudovými službami na jediné platformě.

XDR je také často nabízeno jako „software jako služba“ (Systém as a Service), což představuje dvě velké výhody služby – defacto neomezený výpočetní výkon a mnohem jednodušší správu a implementaci samotného řešení.

Organizace, které si zakoupí několik samostatných bezpečnostních produktů za účelem vybudování vícevrstvé bezpečnostní architektury, mohou neúmyslně vytvořit komplexní sadu zabezpečení, která poskytuje mnoho alertů bez správného kontextu. S tím, jak se zapojuje více nástrojů, je provádění vyšetřování obtížnější, což je jeden z důvodů, proč se doba potřebná k identifikaci narušení prodlužuje.

Spoléhání se na jednotlivé bezpečnostní nástroje navíc často vytváří mezery v rámci bezpečnostní architektury. Čím složitější jsou bezpečnostní nástroje, tím větší je pravděpodobnost, že se vytvoří bezpečnostní díry, které zůstanou nepovšimnuty. XDR řeší právě tyto problémy spojené s vícevrstvou obrannou strategií. XDR koordinuje a rozšiřuje hodnotu bezpečnostních nástrojů, sjednocuje a zefektivňuje bezpečnostní analýzu, vyšetřování a nápravu do jedné konsolidované konzole. Výsledkem je, že XDR dramaticky zlepšuje viditelnost hrozeb, urychluje bezpečnostní operace, snižuje celkové náklady (TCO) a snižuje všudypřítomnou zátěž v oblasti zabezpečení, bezpečnostních týmů nevyjímaje.

Managed Detection And Response (MDR)

Managed detection and response (MDR) je služba, která nabízí sadu outsourcovaných funkcí pro nepřetržité, 24/7/365 monitorování a detekci, proaktivní vyhledávání hrozeb, stanovení priorit výstrah, analýzu korelovaných dat, řízené vyšetřování hrozeb, a sanace. MDR je populárně považována za alternativu interního Security Operations Center (SOC). Spojuje lidský prvek vysoce kvalifikovaných odborníků s technologiemi pro zpravodajství o hrozbách.

Je tedy vhodnou volbou pro organizace, které nemají vlastní bezpečnostní týmy a analytiky.

Jednotlivé řešení, námi nabízených a preferovaných výrobců si projdeme v dalším článku.

Autor: Lukáš Březina, prosinec 2022